P ráctica

1. Hacking Techniques

OBJETIVO:

Mediante el uso de las herramientas

vistas en clase y otras más que cada grupo buscó por su cuenta, se trató de

localizar los puntos por los qué uno podría atacar a los demás equipos, así

como otras vulnerabilidades que pueden poner en riesgo la seguridad de un

sistema.

INTRODUCCIÓN:

Generalmente la inquietud por proteger

los sistemas y la información que contienen, proviene de los usuarios que

administran dicha información. Son

estos usuarios los que tienen la pesada tarea de convencer a sus Directivos sobre la importancia de tomar medidas que permitan

proteger la información vital en la organización. La tarea no es sencilla,

sobre todo si consideramos que las inversiones en seguridad pueden ser cuantiosas la mayoría de las veces, y el regreso

de la inversión no es siempre algo tangible.

Muchas de las cuestiones de responsabilidad que

abundan en la actualidad entorno al mundo de los negocios por la red --propagación

de ataques, privacidad del cliente, protección de la propiedad intelectual--

son el simple resultado de brechas en la seguridad de la información.

Se ha incrementado la variedad y cantidad de usuarios

que usan la red para fines tan diversos como el aprendizaje, la docencia,

la investigación, la búsqueda de socios o mercados, la cooperación altruista,

la práctica política o, simplemente, el juego. En medio de esta variedad han

ido aumentando las acciones poco respetuosas con la privacidad y con la propiedad

de recursos y sistemas. Hackers, phreakers, crackers ... y demás familias han hecho aparición en el

vocabulario ordinario de los usuarios y de los administradores de las redes.

La propia complejidad de la red es una dificultad

para la detección y corrección de los múltiples y variados problemas de seguridad

que van apareciendo. Además de las técnicas y herramientas de criptografía,

es importante recalcar que un componente muy importante para la protección

de los sistemas consiste en la atención y vigilancia continua de los administradores

de la red.

DESARROLLO

DE LA PRÁCTICA:

Lo primero que se hizo fue dividir

el salón en equipos de varios integrantes de manera que cada equipo contara

con una o varias computadoras cargadas con herramientas especializadas de

escaneo de vulnerabilidades, como más adelante mencionaremos, para poder explotarlas

y así atacar a los demás equipos. De

igual manera, cada computadora tenía corriendo servicios como web server,

ftp, telnet, smtp, etc.

Para facilitar el desarrollo

de la práctica, de cada equipo dio a conocer al menos una dirección IP de

su equipo.

Ya una vez realizado todo lo anterior,

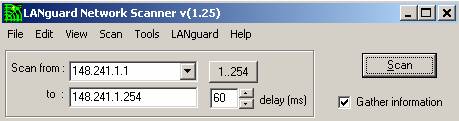

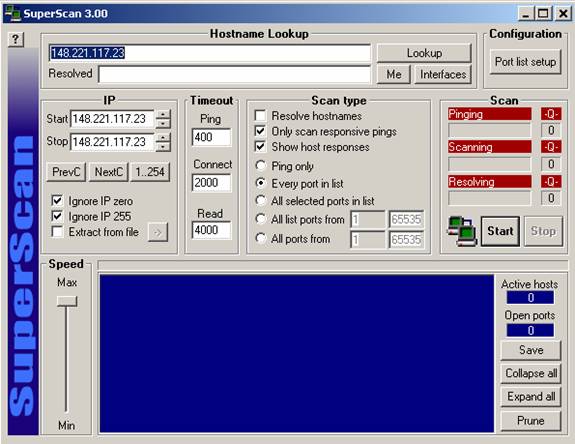

comenzamos con las búsquedas de vulnerabilidades. Los primeros programas que usamos fueron el

SuperScan y el LANguard Network Scanner, que son scanners de puertos, es decir,

una vez que uno selecciona un rango de direcciones IP a buscar, nos despliegan

todos los puertos que esas direcciones tengan abiertos, lo cual nos da puertas

para atacar. Una ventaja que tiene

el SuperScan es que tiene varias opciones extra, como la de Lookup que nos

resuelve la dirección IP. A continuación se muestran las interfases gráficas

de los programas mencionados.

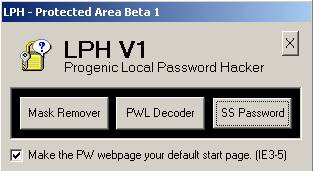

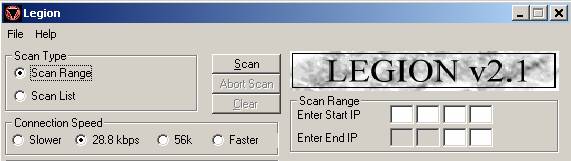

Después

de que se buscó información sobre nuestro destino a atacar utilizamos varias

herramientas para intentar acceder a su sistema. En esta parte usamos herramientas como el Lophtcrack

y Legión.

También,

al mismo tiempo que usamos las herramientas anteriores, utilizamos el Analizer

que es un programa que nos permite interceptar paquetes que viajan en la red,

con la idea de capturar algún paquete que nos proporcionara información confidencial.

La ventaja de este programa es que cuenta con varios filtros y nos

permite personalizar la interceptación de paquetes, así, podemos escoger únicamente

paquetes de smpt, http, o diversos protocolos con sus respectivas combinaciones.

RESULTADOS:

Maquina con IP 148.241.179.180

Netbios names (7)

Filius - Workstation Service

ITESM - CCM-NET

Filius - File Server

Service

Filius - Messenger

Service

Filius - Microsoft

Exchange IMC

Filius - Microsoft

Exchange MTA

Zhivago - Messenger

Service

Username: ZHIVAGO

MAC: 00-10-A4-E0-69-DD

Open Ports: (3) 135,139,445

Maquina con IP 148.241.177.160

Netbios names (9)

PHOBOSITO33 - Messenger

Service

PROFESOR - Messenger

Service

INet~Services - IIS

IS~PHOBOSITO33 -

Workstation Service

SC09DOMAIN - Domain

Master Browser

SC09DOMAIN - Domain

Controllers

SC09DOMAIN - Domain

Name

PHOBOSITO33 - File

Server Service

Username: PROFESOR

MAC: 00-10-4B-9B-6F-57

Open Ports: (5) 23,135,139,1025,1521

Maquina con IP 148.241.178.61

Netbios names (7)

ITESM-9P7HBRAR7-Workstation

Service

GUIZAR-Domain Name

GUIZAR-Browser Service

Elections

ITESM-9P7HBRAR7-Messenger

Service

GUIZAR-Master Browser

MSBROWSE-Master Browser

Username: ITESM-9P7HBRAR7

MAC: 00-80-C7-6A-26-A4

Lan Manager: Windows

2000 LAN Manager

Domain: GUIZAR

Open Ports: (3) 135,139,445

Shares (3)

- IPC$

- ADMIN$

- C$

En la mayoría de las computadoras escaneadas

se registraron el nombre de la computadora, la dirección física (mac address),

los puertos abiertos y hasta que tipo de sistemas operativo están corriendo

y diversas peculiaridades como el tipo de navegador y el nombre de las carpetas

compartidas.

Toda esta información nos sirve para

saber de manera más precisa, como podemos atacar cada máquina. Dependiendo del sistema operativo podemos buscar

exploits específicos o aplicaciones que nos ayuden a infiltrarnos. Así mismo, el saber los puertos abiertos nos

da una posibilidad para atacar los demás sistemas.

En el caso específico de saber que

carpetas están compartidas, utilizamos el programa Lophtcrack, que nos permitió

“crackear” los passwords que estas carpetas tenían, dándonos acceso total

a las mismas.

CONCLUSIONES:

En realidad el concepto de seguridad en el cómputo es muy vago debido a la gran cantidad de factores que intervienen. Sin embargo es posible enunciar que Seguridad es el conjunto de recursos (metodologías, documentos, programas y dispositivos físicos) encaminados a lograr que los recursos de cómputo disponibles en un ambiente dado, sean accedidos única y exclusivamente por quienes tienen la autorización para hacerlo.

Es muy importante tomar en cuenta los factores

de seguridad de cómputo en las organizaciones ya que a pesar de que muchas

veces los riesgos que corre una empresa no son tangibles, éstos podrían repercutir

en perdida de información tan valiosa que pusieran en riesgo la integridad

de toda la compañía.

Finalmente podemos decir que uno de los factores

más importantes para reforzar la seguridad es crear una conciencia en todos

los empleados, ya que la mayoría de los casos de fraudes e infiltraciones

ocurren por alguien dentro de la empresa.